Тарау 2. Wi-Fi

Шолу (Overview)

«WiFi» конфигурация мәзірі RouterOS v7.13 нұсқасында енгізілген және

ол Wi-Fi 5 Wave2 және одан жаңа Wi-Fi интерфейстерін басқаруға арналған.

Үйлесімді радиомодульдері бар құрылғылар қосымша драйвер пакеттерін талап етеді:

wifi-qcom-ac — 802.11ac чипсеттері үшінwifi-qcom — 802.11ax және одан жаңа чипсеттер үшін

RouterOS-тың 7.13-ке дейінгі нұсқаларында бұл мәзір

«wifiwave2» деп аталған және ол wifiwave2 бағдарламалық пакеттің бөлігі болған.

WiFi Терминологиясы

Әрі қарай өтпес бұрын, мәзірдің жұмысын түсіну үшін маңызды терминдермен танысайық.

Бұл терминдер мақала бойы қолданылады.

- Profile

-

Профиль — WiFi ішкі мәзірлерінің бірінде жасалған алдын ала конфигурация (мысалы:

aaa, channel, security, datapath, немесе interworking).

- Configuration profile

-

Конфигурация профилі —

/interface/wifi/configuration бөлімінде анықталған алдын ала конфигурация.

Ол әртүрлі профильдерге сілтеме жасай алады.

- Station

-

Станция — сымсыз клиент құрылғы (мысалы, смартфон немесе ноутбук).

Негізгі конфигурация (Basic Configuration)

Құпиясөзбен қорғалған қарапайым AP

/interface/wifi

set wifi1 disabled=no configuration.country=Latvia configuration.ssid=MikroTik \

security.authentication-types=wpa2-psk,wpa3-psk security.passphrase=8-63_characters

OWE Transition Mode бар ашық AP

Opportunistic Wireless Encryption (OWE) – қосылу үшін құпиясөзді қажет етпейтін,

бірақ деректерді шифрлауды және басқару кадрларын қорғауды қамтамасыз ететін сымсыз желі жасауға мүмкіндік береді.

Бұл кәдімгі ашық (open) желілерден жетілдірілген нұсқа.

Дегенмен, бір желі бір уақытта әрі шифрланған, әрі шифрланбаған бола алмайды.

Сондықтан екі бөлек интерфейс конфигурациясы қажет:

бірі — OWE-ді қолдамайтын ескі құрылғылар үшін, екіншісі — OWE артықшылықтарын пайдаланатын жаңа құрылғылар үшін.

Мұндай баптау OWE transition mode деп аталады.

/interface/wifi

add master-interface=wifi1 name=wifi1_owe configuration.ssid=MikroTik_OWE \

security.authentication-types=owe security.owe-transition-interface=wifi1 \

configuration.hide-ssid=yes

set wifi1 configuration.country=Latvia configuration.ssid=MikroTik \

security.authentication-types="" security.owe-transition-interface=wifi1_owe

enable wifi1,wifi1_owe

Мұндай баптауда AP екі SSID хабарлайды:

- "MikroTik" — көрінетін SSID, шифрланбаған (ескі құрылғылар үшін).

- "MikroTik_OWE" — жасырылған SSID, OWE арқылы қорғалған (құпиясөзсіз, бірақ шифрланған).

Құрылғы WiFi тізімінде «MikroTik_OWE»-ні көрмейді, бірақ «MikroTik» SSID-інің beacon пакеттерінде

OWE transition mode параметрі көрсетіледі. Нәтижесінде OWE қолдайтын құрылғылар жасырын «MikroTik_OWE» желісіне артықшылық береді.

Егер registration table-де тек OWE интерфейсімен байланысқан клиенттерді ғана көрсеңіз,

онда transition mode-тан бас тартып, бір ғана OWE шифрланған интерфейсті қолдануға болады:

/interface/wifi

set wifi1 configuration.country=Latvia configuration.ssid=MikroTik_OWE \

security.authentication-types=owe

Конфигурацияны қалпына келтіру

WiFi интерфейсін бастапқы күйіне келтіру үшін reset командасын қолдануға болады:

/interface/wifi reset wifi1

Физикалық интерфейстің MAC-адресін әдепкі мәнге келтіру үшін:

/interface/wifi reset-mac-address wifi1

Конфигурация Профильдері (Configuration Profiles)

WiFi-ға қосылған жаңа мүмкіндіктердің бірі – конфигурация профильдері.

Әртүрлі алдын ала баптауларды (preset) жасап, қажет интерфейстерге тағайындауға болады.

WiFi параметрлері төмендегі бөлімдер бойынша топтастырылады:

aaa, channel, configuration, datapath,

interworking, және security.

Конфигурация профиліне басқа профильдерді де қосуға болады.

Бұл икемділік әр қолданушыға өзіне ыңғайлы конфигурация құруға мүмкіндік береді, бірақ сонымен қатар

бір параметр әртүрлі бөлімдерде әртүрлі мәндерге ие болуы мүмкін.

Қолданылатын мәндердің басымдылығы

- Интерфейстің өзінде көрсетілген мән

- Интерфейске тікелей тағайындалған профильдегі мән

- Интерфейске тағайындалған конфигурация профиліндегі мән

- Конфигурация профиліне қосылған басқа профильдегі мән

Қай параметр мәні қолданылады деп күмәндансаңыз,

/interface/wifi/print detail командасын қолданыңыз — ол интерфейстің барлық

(соның ішінде мұрагерлік) параметрлерін көрсетеді.

Тек интерфейсте тікелей көрсетілген параметрлерді көру үшін:

/interface/wifi/print config.

Үлгі: екі диапазонды үй AP

# Екі интерфейске ортақ қауіпсіздік профилін жасау

/interface wifi security

add name=common-auth authentication-types=wpa2-psk,wpa3-psk \

passphrase="diceware makes good passwords" wps=disable

# Ортақ конфигурация профилін жасау және қауіпсіздік профилін қосу

/interface wifi configuration

add name=common-conf ssid=MikroTik country=Latvia security=common-auth

# Әр диапазонға бөлек арна (channel) конфигурацияларын жасау

/interface wifi channel

add name=ch-2ghz frequency=2412,2432,2472 width=20mhz

add name=ch-5ghz frequency=5180,5260,5500 width=20/40/80mhz

# Әр интерфейске ортақ профильді және өзіне тән арнаны тағайындау

/interface wifi

set wifi1 channel=ch-5ghz configuration=common-conf disabled=no

set wifi2 channel=ch-2ghz configuration=common-conf disabled=no

"print detail" мысалы

[admin@c52i] > interface/wifi/print detail

Flags: M - master; D - dynamic; B - bound; X - disabled; I - inactive; R - running

0 M B default-name="wifi1" name="wifi1" configuration=common-conf

configuration.mode=ap .ssid="MikroTik" .country=Latvia

security.authentication-types=wpa2-psk,wpa3-psk ...

channel=ch-5ghz channel.frequency=5180,5260,5500

1 M B default-name="wifi2" name="wifi2" configuration=common-conf

configuration.mode=ap .ssid="MikroTik" .country=Latvia

security.authentication-types=wpa2-psk,wpa3-psk ...

channel=ch-2ghz channel.frequency=2412,2432,2472

"print detail config" мысалы

[admin@c52i] > interface/wifi/print detail config

0 M B default-name="wifi1" name="wifi1" configuration=common-conf

configuration.mode=ap channel=ch-5ghz

1 M B default-name="wifi2" name="wifi2" configuration=common-conf

configuration.mode=ap channel=ch-2ghz

Ескерту:

print detail және print detail config командаларын

/interface/wifi/configuration мәзірінде де қолдануға болады,

олардың жұмыс істеу логикасы /interface/wifi/ мәзіріндегідей.- RouterOS 7.15 дейін

/interface/wifi/actual-configuration/ мәзірі пайдаланылған,

ал қазір бұл функционал print командасы арқылы жүзеге асырылады.

Access List

Access list сымсыз қосылымдарды сүзгіден өткізу мен басқарудың бірнеше жолын ұсынады.

RouterOS әрбір жаңа қосылымды тексеріп, оның параметрлері Access list ережелерінің біріне сәйкес келе ме, соны анықтайды.

Ережелер тізімде көрсетілген ретпен тексеріледі, және тек бірінші сәйкес келген ереженің басқару әрекеттері қолданылады.

Access list ережесімен қабылданған қосылымдар белгілі бір уақыт аралығында қайта тексеріледі.

Егер олар рұқсат етілген уақыт немесе сигнал ауқымынан шығып кетсе, қосылым тоқтатылады.

⚠ Ескерту:

- Клиенттерді қабылдамайтын (reject) ережелер жазғанда абай болыңыз. Бірнеше рет қабылданбаған жағдайда, клиент құрылғысы бұл AP-ды айналып өтуі мүмкін.

wifi-qcom-ac интерфейстеріндегі клиенттер үшін VLAN ID тек интерфейске pvid мәнін орнатқаннан кейін ғана Access list арқылы орнатылуы мүмкін.

Access list екі түрлі параметрлерді қамтиды:

-

Filtering properties — клиенттерді сәйкестендіру үшін қолданылады, яғни қай клиентке Access list ережесі қолданылатынын анықтайды.

-

Action parameters — белгілі бір клиентке қосылым параметрлерін өзгертуге мүмкіндік береді, яғни әдеттегі параметрлерді Access list ережесінде көрсетілген параметрлермен алмастырады.

MAC Address Authentication

MAC address authentication query-radius әрекеті арқылы жүзеге асырылады. Бұл әдіс клиент MAC

мекенжайларының орталықтандырылған whitelist тізімін RADIUS сервері арқылы ұйымдастыруға мүмкіндік береді.

Клиент құрылғысы AP-ға қосылуға тырысқанда, AP RADIUS серверіне access-request хабарламасын жібереді.

Мұнда құрылғының MAC мекенжайы пайдаланушы аты ретінде, ал пароль бос болып беріледі. Егер RADIUS сервері

access-accept деп жауап берсе, AP интерфейсте конфигурацияланған кәдімгі аутентификация (пароль немесе EAP)

процедурасын жалғастырады.

Access Rule Examples

/interface/wifi/access-list/print detail

Flags: X - disabled

0 signal-range=-60..0 allow-signal-out-of-range=5m ssid-regexp="MikroTik Guest"

time=7h-19h,mon,tue,wed,thu,fri action=accept

1 ssid-regexp="MikroTik Guest" action=reject

/interface/wifi/access-list/print detail

Flags: X - disabled

0 mac-address=02:00:00:00:00:00 mac-address-mask=02:00:00:00:00:00 action=reject

Бұл әдіс сізге клиентке қолжетімділік беріп, бірақ желі паролін бөліспеу немесе бөлек SSID құрмау үшін ыңғайлы.

Клиент қосылғанда, Access list ережесі интерфейсте көрсетілген парольдің орнына өз ережесіндегі парольді қолданады.

Ескерту: Клиент жалпылама ережемен сәйкес келмеуі үшін, бұл ережені Access list ішінде дұрыс орналастырыңыз.

/interface wifi access-list

add action=accept disabled=no mac-address=22:F9:70:E5:D2:8E interface=wifi1

passphrase=StrongPassword

Note: Белгісіз барлық MAC мекенжайларын қабылдамайтын (reject) ережені Access list соңына қосуға болады.

RouterOS-та әдепкі бойынша "implicit reject rule" жоқ, сондықтан тек нақты клиенттерді рұқсат еткіңіз келсе,

reject ережесін міндетті түрде соңына енгізіңіз.

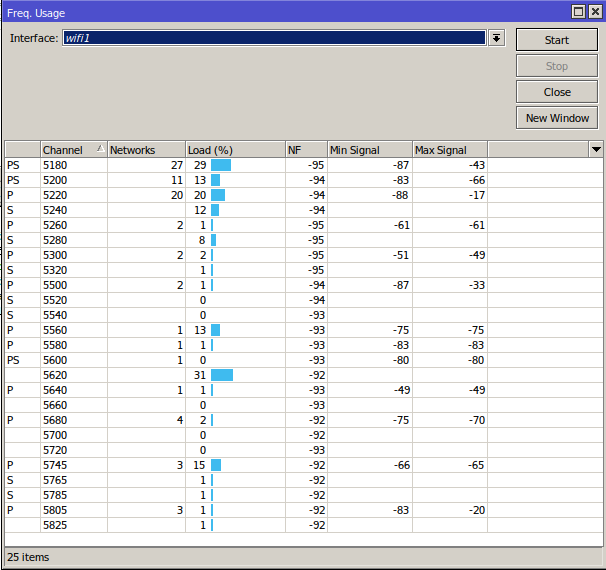

Frequency Scan

Frequency Scan

/interface/wifi/frequency-scan wifi1 командасы қолжетімді арналардағы RF жағдайы туралы ақпарат береді.

Бұл спектрді пайдалану деңгейін жуықтап көруге мүмкіндік береді және бос емес жиіліктерді табуға пайдалы.

Info: Frequency scan іске қосылғанда барлық қосылған клиенттер ажыратылады. Егер интерфейс

station mode күйінде болса, ол да AP-дан ажыратылады.

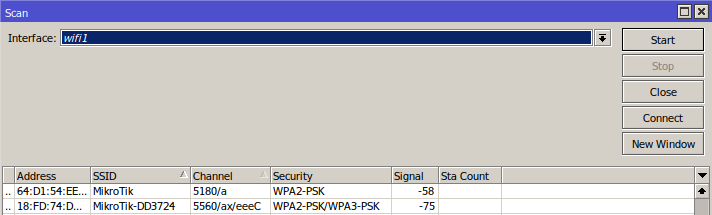

Scan Command

/interface wifi scan командасы Access Point-терді іздеп, табылған AP-тар туралы ақпаратты көрсетеді.

Бұл команда әр арнадағы жиіліктің қаншалықты бос екенін көрсетпейді, бірақ желіде хабар беріп тұрған барлық

Access Point-терді ашады. Сондай-ақ, нақты AP-ға қосылуды бастау үшін "connect" түймесін қолдануға болады.

Scan командасы frequency-scan командасының барлық параметрлерін қабылдайды.

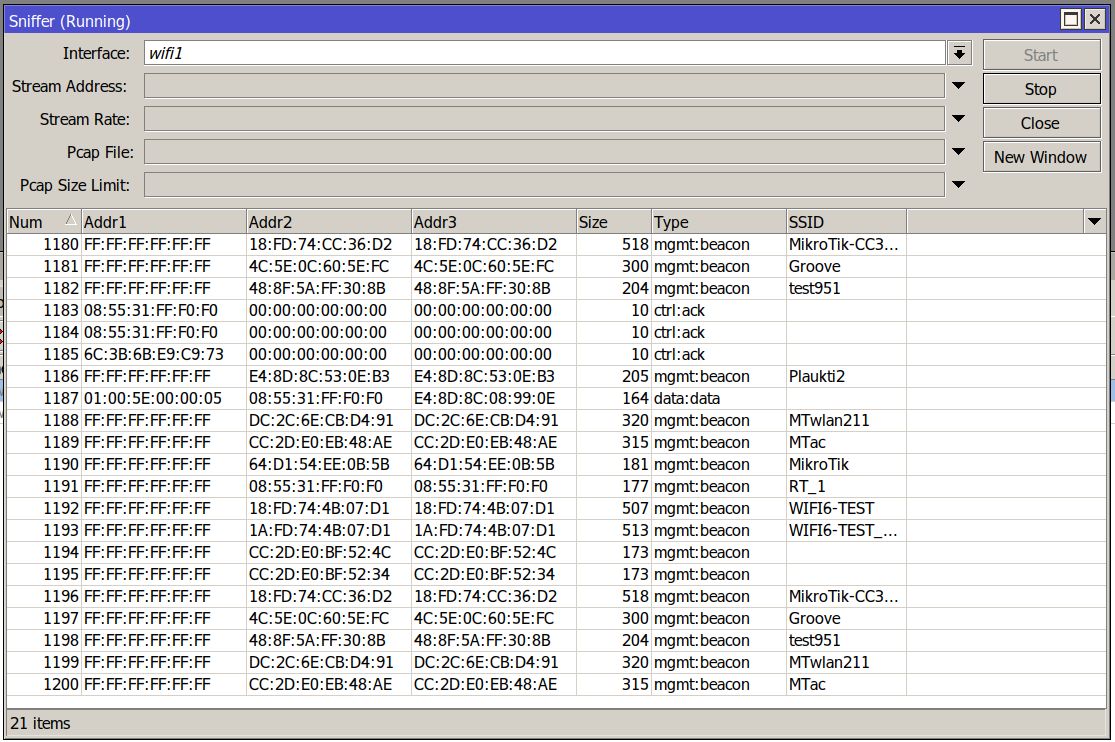

sniffer командасы сымсыз интерфейсте monitor mode режимін қосады. Бұл интерфейсті барлық WiFi трафиктерін пассивті түрде қабылдаушыға айналдырады.

Команда алынған пакеттер туралы ақпаратты үздіксіз шығарып отырады және оларды жергілікті .pcap

файлында сақтауға немесе TZSP протоколы арқылы ағын түрінде жіберуге мүмкіндік береді.

Sniffer таңдалған интерфейс үшін орнатылған арнада жұмыс істейді.

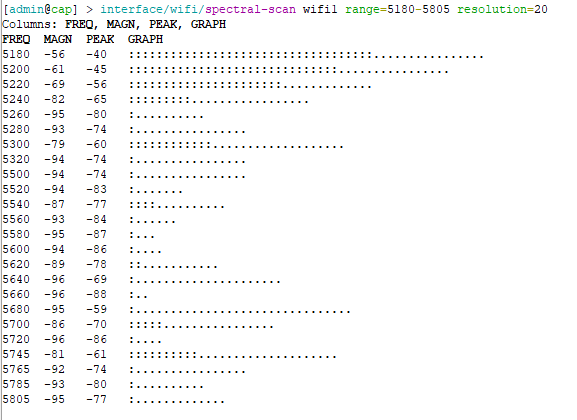

spectral-scan командасы WiFi интерфейсі қолдайтын жиіліктерді сканерлеп, нәтижесін тікелей консольде

график түрінде көрсетеді. Бұл мүмкіндік RouterOS v7.16beta1 нұсқасынан бастап қолжетімді.

Spectral scan тек wifi-qcom драйверімен қолдау табады, wifi-qcom-ac драйверінде

қолжетімсіз.

/interface/wifi/spectral-scan <wifiinterface name> range=

Spectral scan үздіксіз спектралды деректерді бақылайды. Бұл команда spectral-history сияқты

дереккөзді қолданады және көптеген параметрлерді ортақ пайдаланады.

Параметрлер:

- data – min/max/avg, әдепкіде avg (орташа) қолданылады. Min – тұрақты сигнал бар-жоғын тексеруге,

Max – ең күшті сигналды көруге пайдалы.

- duration – команданы белгілі уақыттан кейін тоқтатады (әдепкіде шектеусіз).

- freeze-frame-interval – шығару нәтижесін жаңарту интервалы.

- interval – негізгі деректерді қаншалықты жиі жаңарту керегін анықтайды.

- peak-mode – avg/max/disabled, ең күшті сигналды қалай көрсетуін анықтайды. Әдепкіде avg.

- peak-hold-duration – peak-mode үшін ұстап тұру ұзақтығы (әдепкіде 5 секунд).

- range – міндетті параметр, сканерленетін диапазон.

- resolution – сканерлеу қадамы (жиілік аралығы).

- show-interference – yes/no, кедергілерді көрсету.

Мүмкін болатын кедергілер түрлері:

- MWO – Microwave oven (микротолқынды пеш)

- CW – Continuous Wave

- WIFI – WLAN (Wideband)

- CORDLESS24 – 2.4 ГГц сымсыз телефон

- CORDLESS5 – 5 ГГц сымсыз телефон

- BLUETOOTH – Bluetooth құрылғылары

- FHSS – Frequency Hopping Spread Spectrum

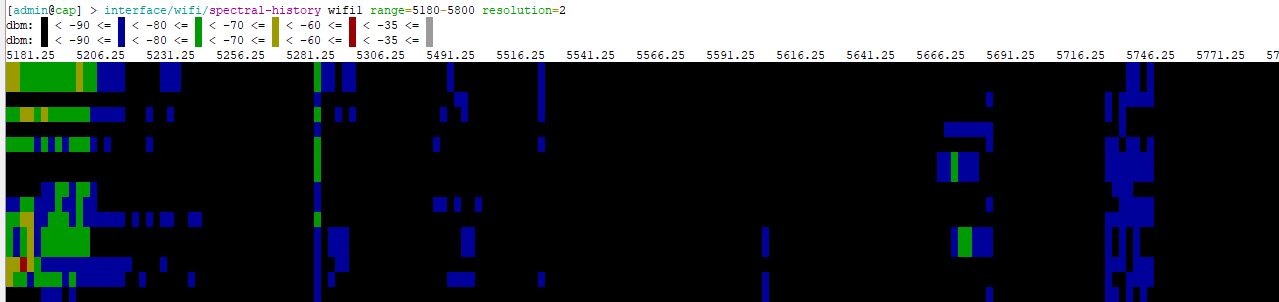

/interface/wifi/spectral-history <wifi interface name> range=

spectral-history командасы спектрограмма жасайды. Әртүрлі қуат мәндері түрлі түсті таңбалармен

(foreground және background бірдей түспен) көрсетіледі, сондықтан команданың нәтижесін терминалдан көшіру

және қою мүмкіндігі бар.

Параметрлер:

- data – min/max/avg, әдепкіде avg (орташа) қолданылады. Min – тұрақты сигналдарды тексеруге,

Max – ең күшті сигналды көруге пайдалы.

- interv – деректер мәндерін жаңарту жиілігі.

- interval – спектрограмма жолдарының қаншалықты жиі шығарылатынын анықтайды.

- duration – команданы белгілі уақыттан кейін тоқтатады (әдепкіде шектеусіз).

- range – міндетті параметр, сканерленетін диапазон.

- resolution – сканерлеу қадамы (жиілік аралығы).

- show-interference – yes/no, кедергілерді көрсету.

Мүмкін болатын кедергілер түрлері:

- O – Microwave oven (микротолқынды пеш)

- C – Continuous Wave

- W – WLAN (Wideband)

- T – Cordless phone 2.4 ГГц

- T – Cordless phone 5 ГГц

- BB – Bluetooth құрылғылары

- F – Frequency Hopping Spread Spectrum

WPS Client

wps-client командасы WPS қосылған AP-дан аутентификация ақпаратын алуға мүмкіндік береді.

/interface/wifi/wps-client wifi1

WPS Server

AP клиент құрылғысына WPS аутентификациясын 2 минутқа қабылдау үшін келесі команданы орындауға болады.

/interface/wifi wps-push-button wifi1

Radios

Әр радио мүмкіндіктері туралы ақпарат алу үшін /interface/wifi/radio print detail командасын қолдануға болады.

Бұл интерфейс қолдайтын диапазондар мен таңдауға болатын арналарды көруге пайдалы. Интерфейсқа қолданылған

ел профилі нәтижелерге әсер етеді.

interface/wifi/radio/print detail

Flags: L - local

0 L radio-mac=48:A9:8A:0B:F7:4A phy-id=0 tx-chains=0,1 rx-chains=0,1

bands=5ghz-a:20mhz,5ghz-n:20mhz,20/40mhz,5ghz-ac:20mhz,20/40mhz,20/40/80mhz,5ghz-ax:20mhz,

20/40mhz,20/40/80mhz

ciphers=tkip,ccmp,gcmp,ccmp-256,gcmp-256,cmac,gmac,cmac-256,gmac-256 countries=all

5g-channels=5180,5200,5220,5240,5260,5280,5300,5320,5500,5520,5540,5560,5580,5600,5620,5640,5660,

5680,5700,5720,5745,5765,5785,5805,5825

max-vlans=128 max-interfaces=16 max-station-interfaces=3 max-peers=120 hw-type="QCA6018"

hw-caps=sniffer interface=wifi1 current-country=Latvia

current-channels=5180/a,5180/n,5180/n/Ce,5180/ac,5180/ac/Ce,5180/ac/Ceee,5180/ax,5180/ax/Ce,

5180/ax/Ceee,5200/a,5200/n,5200/n/eC,5200/ac,5200/ac/eC,5200/ac/eCee,5200/ax...

...5680/n/eC,5680/ac,5680/ac/eC,5680/ax,5680/ax/eC,5700/a,5700/n,5700/ac,5700/ax

current-gopclasses=115,116,128,117,118,119,120,121,122,123 current-max-reg-power=30

Radio ақпаратынан арна енінің қолдау көрсетілетінін білуге болады, сонымен қатар бұл ақпаратты

өнімнің бетінен анықтауға болады. Ол үшін number of chains және max data rate параметрлерін

тексеру қажет. Содан кейін modulation and coding scheme (MCS) кестесінен тиісті мәнді табамыз, мысалы,

https://mcsindex.com/.

Мысалы, hAP ax2 үшін, chain саны 2 және MCS кестесіндегі максималды деректер жылдамдығы 1200-1201. 2

пространствалық ағын (spatial streams) үшін деректер жылдамдығын қарағанда, максималды қолдау көрсетілетін

арна ені 80MHz екенін көруге болады.

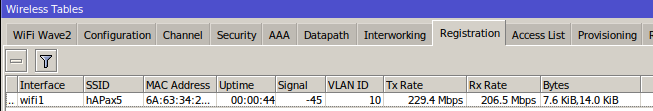

Registration Table

/interface/wifi/registration-table/ командасы қосылған сымсыз клиенттердің тізімін және олар туралы толық ақпаратты көрсетеді.

De-authentication

Сымсыз клиенттерді қолмен де-аутентификациялау (қайта қосылуға мәжбүрлеу) үшін оларды registration table-тен жоюға болады.

/interface/wifi/registration-table remove [find where mac-address=02:01:02:03:04:05]

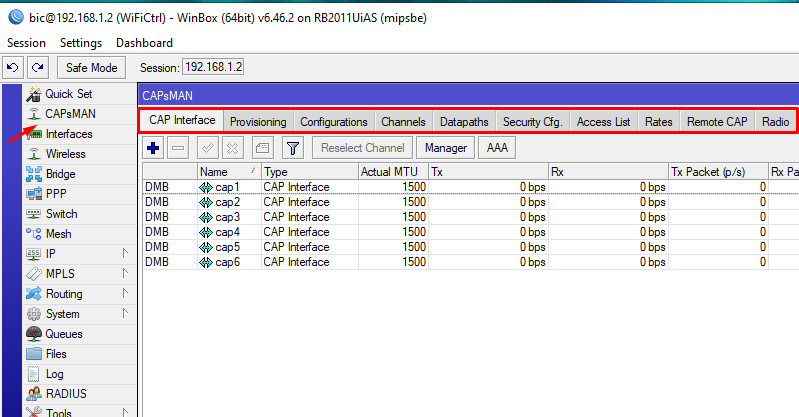

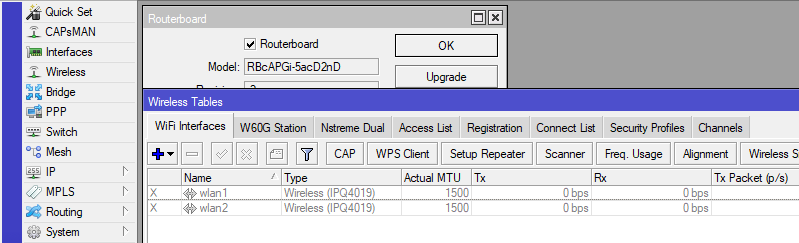

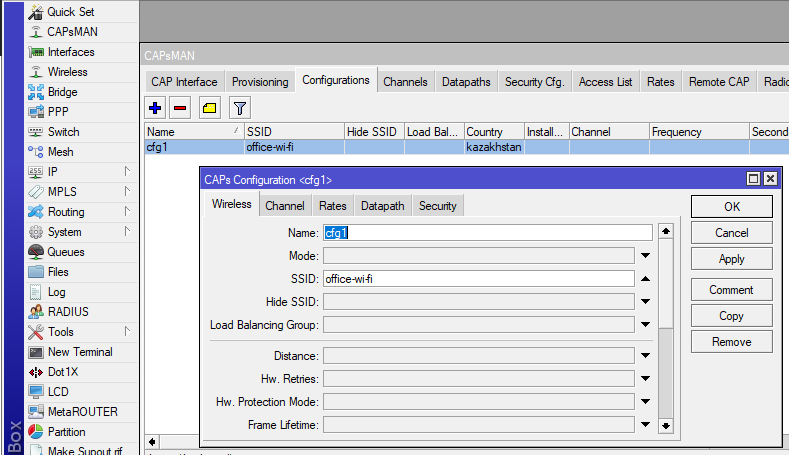

WiFi CAPsMAN

Note: Бұл бөлім WiFi-qcom және WiFi-qcom-ac пакеттеріндегі CAPsMAN функциясының жұмысын сипаттайды. Ескі "wireless" пакеті бар құрылғылар үшін тиісті нұсқаулықты қараңыз. Мұнда "WiFi" деп жаңа WiFi мәзірін атаймыз, технологияны емес.

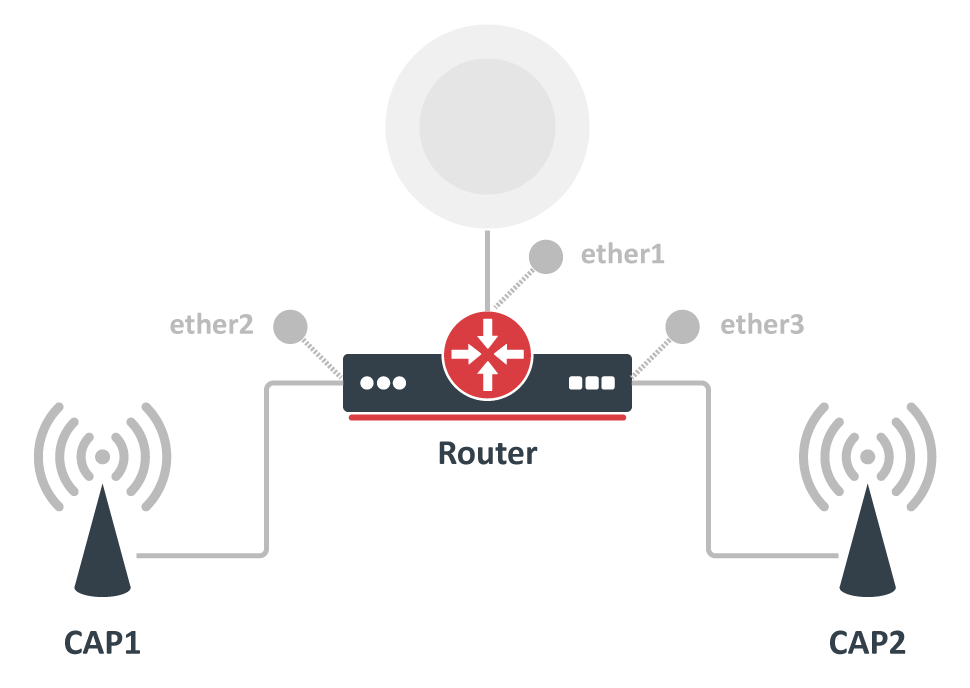

Controlled Access Point System Manager (CAPsMAN) бірнеше MikroTik WiFi AP құрылғыларына орталықтандырылған интерфейстен сымсыз параметрлерді қолдануға мүмкіндік береді,

яғни сымсыз желіні орталықтан басқаруды қамтамасыз етеді. CAPsMAN қолданған кезде желі бірнеше "Controlled Access Points" (CAP) және оларды басқаратын "System Manager" (CAPsMAN) құрамынан тұрады.

CAPsMAN AP конфигурациясын басқарады және клиент аутентификациясын қамтамасыз етеді.

WiFi CAPsMAN тек CAP-қа сымсыз конфигурацияны береді, ал деректерді жіберу шешімдері CAP-қа қалдырылған – CAPsMAN-forwarding режимі жоқ.

Requirements

- Кез келген WiFi пакетін қолдайтын RouterOS құрылғысы CAP бола алады, егер кемінде Level 4 лицензиясы болса.

- WiFi CAPsMAN сервері WiFi пакетін қолдайтын кез келген RouterOS құрылғысына орнатылуы мүмкін, тіпті егер құрылғының өзінде сымсыз интерфейс болмаса да.

- CAPsMAN шексіз CAP (access point) қолдайды.

Note: WiFi CAPsMAN тек WiFi интерфейстерін басқара алады, WiFi CAP тек WiFi CAPsMAN-ге қосыла алады, ал дәстүрлі CAPsMAN тек WiFi емес CAP-тарды қолдайды.

CAP құрылғылары трафиктің қолданылуы туралы ақпаратты CAPsMAN-ға жібермейді.

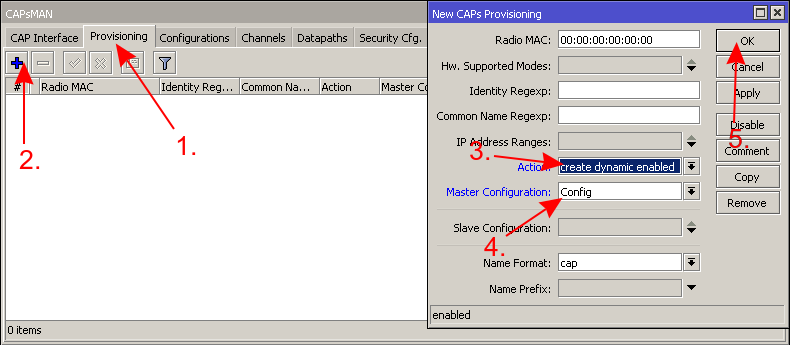

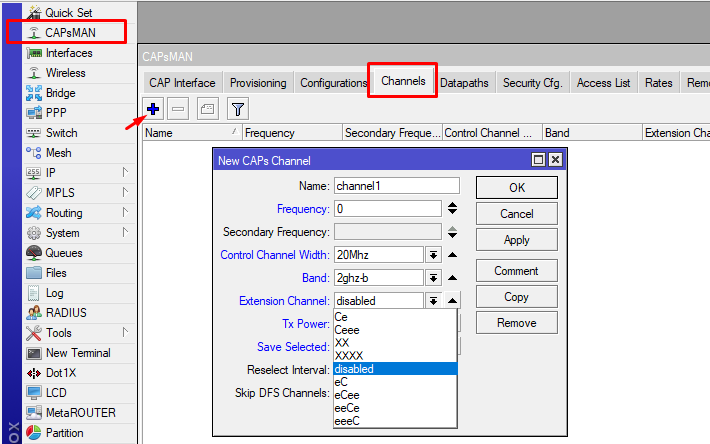

Radio Provisioning

Конфигурация шаблондары жасалғаннан кейін, әр құрылғыға қай шаблон қолданылатынын таңдай аласыз.

Қарапайым желілерде бір provisioning ережесі жеткілікті, бірақ егер 2.4GHz интерфейстерге бір конфигурация,

ал 5GHz интерфейстерге басқа конфигурация жібергіңіз келсе, екі provisioning ережесін жасап,

supported-bands параметрі арқылы қай шаблон қай интерфейске қолданылатынын анықтауға болады.

CAPsMAN нақты сымсыз интерфейстерді (радиоларды) олардың кірістірілген MAC мекенжайына (radio-mac) қарай ажыратады.

Бұл бір CAPsMAN-де бірдей MAC мекенжайы бар екі радионы басқару мүмкін еместігін білдіреді.

Қазіргі уақытта CAPsMAN басқаратын радиолар (қосылған CAP арқылы) /interface/wifi/radio мәзірінде көрсетіледі.

Бұл тізім CAPsMAN-да бар кірістірілген WiFi интерфейстерін де қамтиды, егер олар болса.

[admin@c52i] > interface/wifi/radio/print

Flags: L - LOCAL

Columns: CAP, RADIO-MAC, INTERFACE

# CAP RADIO-MAC INTERFACE

0 L 18:FD:74:AF:F4:28 wifi1

1 L 18:FD:74:AF:F4:29 wifi2

2 hapAX3@192.168.88.30 48:A9:8A:0B:F7:4B cap1

CAP Provisioning Process

CAP қосылғанда, CAPsMAN алдымен әр CAP радиосын radio-mac негізінде CAPsMAN master интерфейсіне байлауға тырысады.

Егер сәйкес интерфейс табылса, радио master интерфейс конфигурациясы және оған сілтеме жасалған slave интерфейстер конфигурациясы арқылы орнатылады.

Осы сәтте интерфейстер (master және slave) радиоға байланыстырылған болып саналады және радио provisioned деп есептеледі.

Бұл тек /interface/wifi мәзірінде сәйкес статикалық жазбалар болса ғана орын алады, әдетте жазба қолмен жасалған немесе "create-enabled" / "create-disabled" әрекетін қамтитын provisioning ережелері арқылы жасалған болуы мүмкін.

Егер радио үшін master интерфейс табылмаса, CAPsMAN /interface/wifi/provisioning/ мәзірінде анықталған provisioning ережелерін орындайды.

Provisioning ережелері радионы сәйкестендіру және сәйкестік табылған жағдайда қандай әрекет жасау керегін анықтайтын параметрлерді қамтитын реттелген ережелер тізімі.

CAP CAPsMAN-ге қосылғанда және /interface/wifi мәзірінде оған сәйкес интерфейс жоқ болса, provisioning ережелері автоматты түрде тексеріледі.

Сәйкестік табылған кезде, CAP сымсыз интерфейсі /interface/wifi мәзірінде пайда болады. Мұндай интерфейс "provisioned" болып саналады, яғни радио үшін WiFi интерфейсі бар және оған конфигурация профилі тағайындалған.

Сонымен қатар интерфейстерді қолмен provision жасауға болады, бұл CAPsMAN-ге нақты интерфейске қарсы provisioning ережелерін бағалауды бастауға мүмкіндік береді, жаңа интерфейс сәйкестік табылғанда жасалады.

Егер радио үшін /interface/wifi/ мәзірінде жазба болса, ол өшіріліп қайта жасалады. Қолмен provision жасау қажет емес, себебі ережелер автоматты түрде бағаланады. Конфигурация профилін өзгертсеңіз, барлық интерфейстерге автоматты түрде жаңартулар қолданылады.

Қолмен provision жасау кезінде интерфейс идентификаторы немесе аты өзгеруі мүмкін, бұл басқа объектілерге сілтемелерді бұзуы мүмкін (мысалы, bridge порттары).

Қолмен provision жасау /interface/wifi/capsman/remote-cap/provision арқылы барлық CAP радиоларын немесе /interface/wifi/radio/provision арқылы нақты радиоларды жасауға болады.

Note: Provision тек бастапқыда жасалуы керек және CAP қосылған кезде автоматты түрде орындалады, егер сәйкес provisioning ережелері қосулы болса. Provision конфигурация жіберу үшін емес, жаңа интерфейс құру үшін қажет. Конфигурация профилін өзгерткенде барлық өзгерістер автоматты түрде қолданылады, интерфейсті қайта жасау қажет емес.

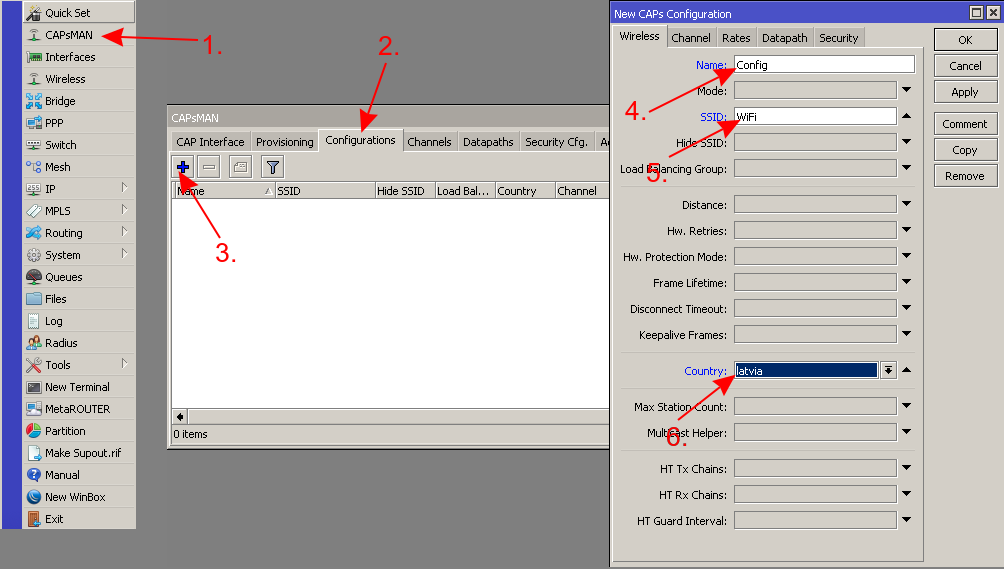

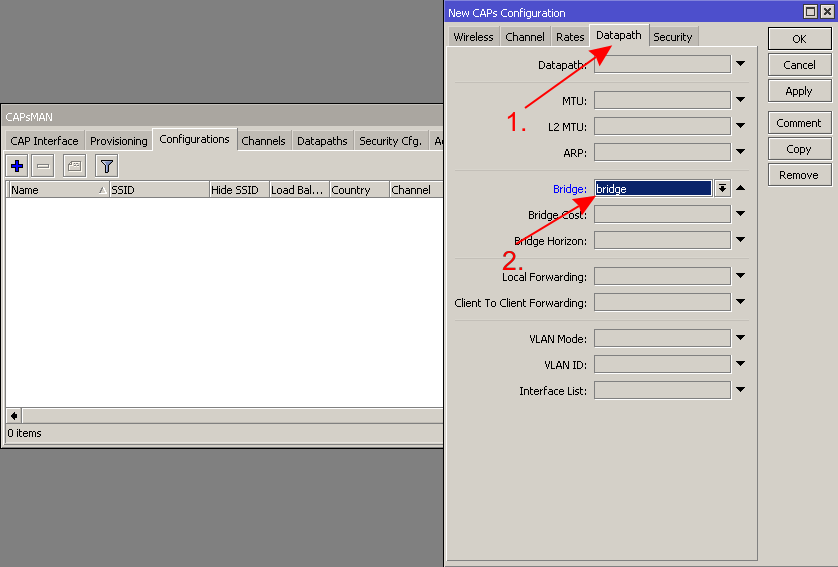

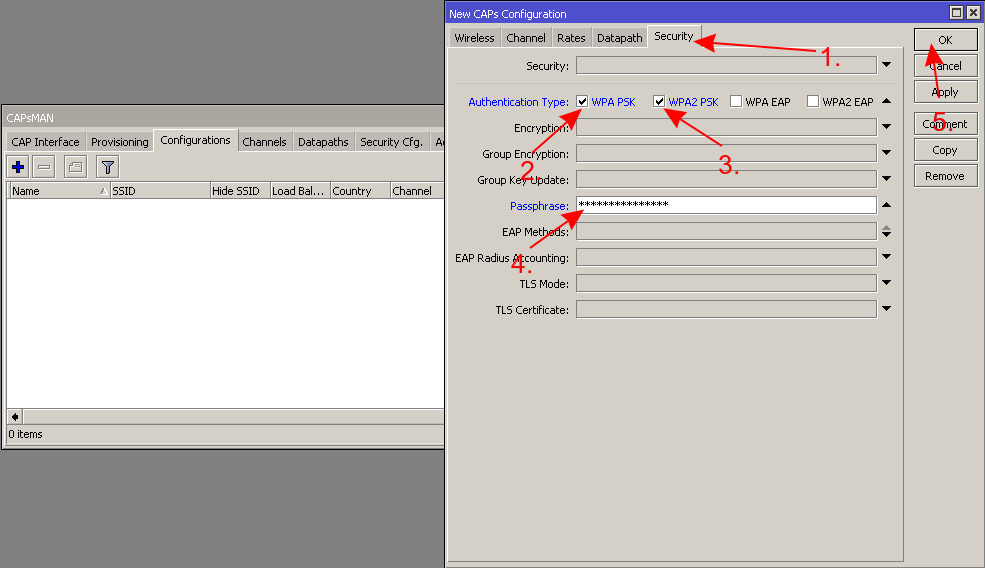

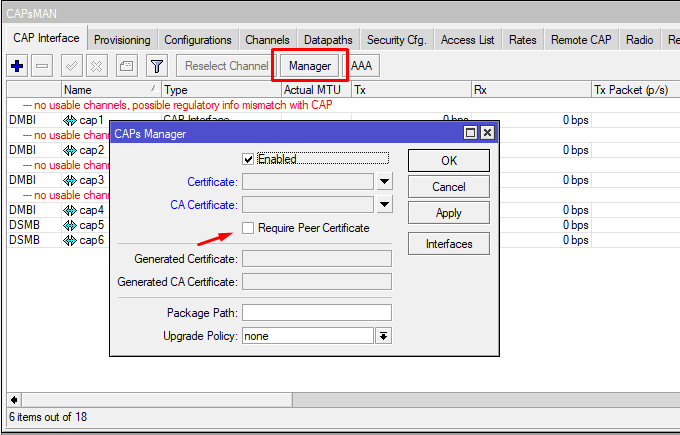

CAPsMAN - CAP Simple Configuration Example

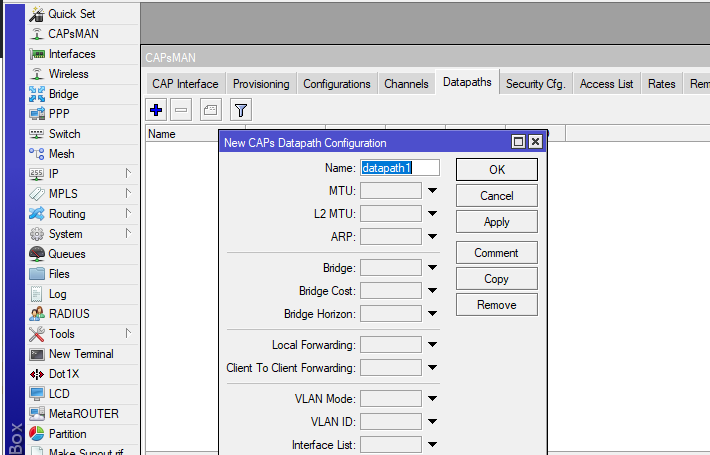

CAPsMAN WiFi-де кәдімгі WiFi интерфейсі сияқты мәзірді пайдаланады, яғни CAP-қа конфигурация беретін кезде, стандартты WiFi интерфейстеріне жасайтындай конфигурация, қауіпсіздік, канал конфигурациясын қолдану қажет.

Сіз подконфигурация мәзірлерін /interface/wifi/configuration астында тікелей баптай аласыз немесе негізгі конфигурация профилінде бұрын жасалған профильдерге сілтеме жасай аласыз.

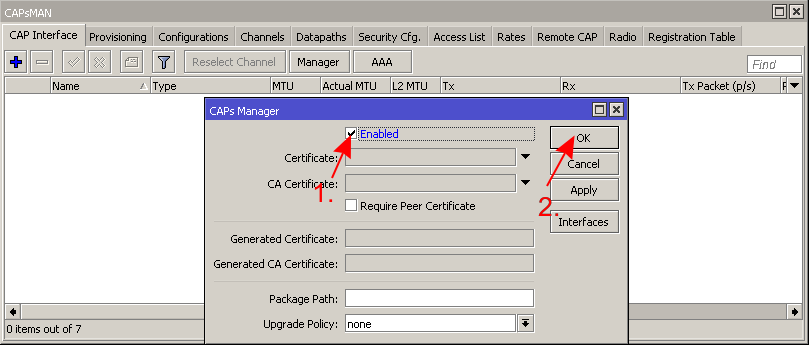

CAPsMAN Configuration

# Create a security profile

/interface wifi security

add authentication-types=wpa3-psk name=sec1 passphrase=HaveAg00dDay

# Create configuration profiles for provisioning

/interface wifi configuration

add country=Latvia name=5ghz security=sec1 ssid=CAPsMAN_5

add name=2ghz security=sec1 ssid=CAPsMAN2

add country=Latvia name=5ghz_v security=sec1 ssid=CAPsMAN5_v

# Configure provisioning rules with band matching

/interface wifi provisioning

add action=create-dynamic-enabled master-configuration=5ghz

slave-configurations=5ghz_v supported-bands=5ghz-n

add action=create-dynamic-enabled master-configuration=2ghz supported-bands=2ghz-n

# Enable CAPsMAN service

/interface wifi capsman

set ca-certificate=auto enabled=yes

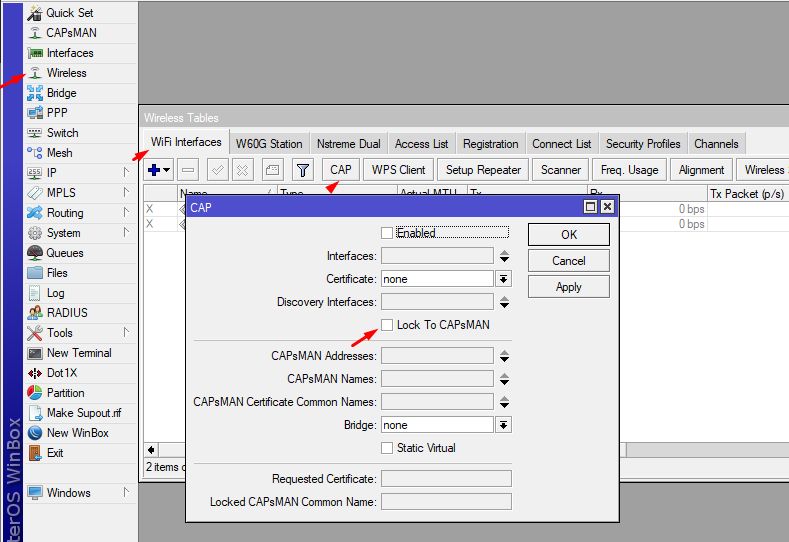

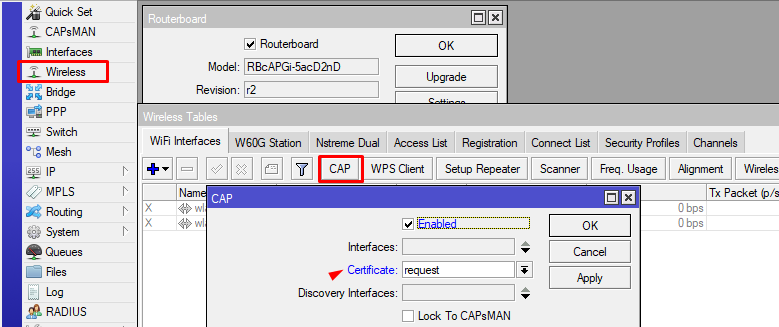

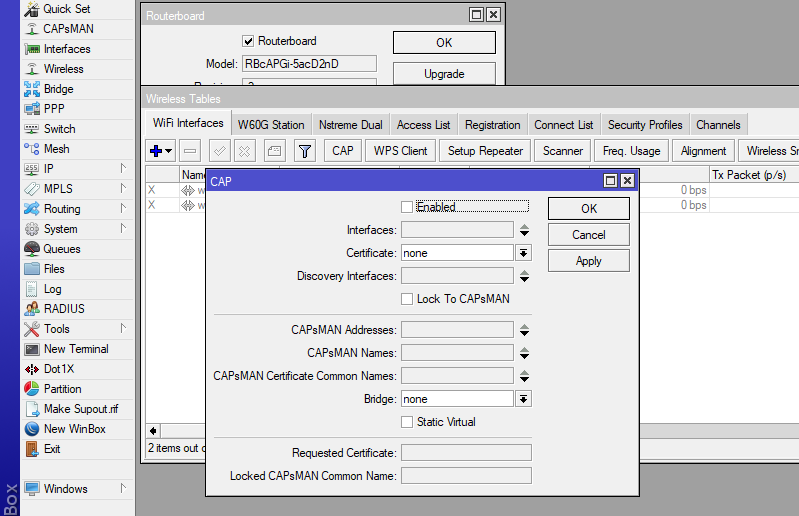

CAP Configuration

# Enable CAP service (CAPsMAN on same LAN or specify caps-man-addresses)

/interface/wifi/cap set enabled=yes

# Set configuration.manager on the WiFi interfaces that should act as CAP

/interface/wifi/set wifi1,wifi2 configuration.manager=capsman-or-local

Warning: If the CAP is hAP ax2 or hAP ax3, it is strongly recommended to enable RSTP in the bridge configuration on the CAP.

Info: configuration.manager should only be set on the CAP device itself. The interface acting as CAP may need additional configuration under /interface/wifi/set wifiX configuration.manager=.

CAPsMAN VLAN Configuration Example

In this example, VLAN10 is assigned to the main SSID and VLAN20 is for the guest network. CAPs use ether5 connected to CAPsMAN. Note: CAPs with the wifi-qcom package can get VLAN ID via Datapath; CAPs with wifi-qcom-ac package require configuration as shown.

CAPsMAN Configuration

/interface bridge

add name=br vlan-filtering=yes

/interface vlan

add interface=br name=MAIN vlan-id=10

add interface=br name=GUEST vlan-id=20

/interface wifi datapath

add bridge=br name=MAIN vlan-id=10

add bridge=br name=GUEST vlan-id=20

/interface wifi security

add authentication-types=wpa2-psk,wpa3-psk ft=yes ft-over-ds=yes name=Security_MAIN passphrase=HaveAg00dDay

add authentication-types=wpa2-psk,wpa3-psk ft=yes ft-over-ds=yes name=Security_GUEST passphrase=HaveAg00dDay

/interface wifi configuration

add datapath=MAIN name=MAIN security=Security_MAIN ssid=MAIN_Network

add datapath=GUEST name=GUEST security=Security_GUEST ssid=GUEST_Network

/ip pool

add name=dhcp_pool0 ranges=192.168.1.2-192.168.1.254

add name=dhcp_pool1 ranges=192.168.10.2-192.168.10.254

add name=dhcp_pool2 ranges=192.168.20.2-192.168.20.254

/ip dhcp-server

add address-pool=dhcp_pool0 disabled=yes interface=br name=dhcp1

add address-pool=dhcp_pool1 interface=MAIN name=dhcp2

add address-pool=dhcp_pool2 interface=GUEST name=dhcp3

/interface bridge port

add bridge=br interface=ether5

add bridge=br interface=ether4

add bridge=br interface=ether3

add bridge=br interface=ether2

/interface bridge vlan

add bridge=br tagged=br,ether5,ether4,ether3,ether2 vlan-ids=20

add bridge=br tagged=br,ether5,ether4,ether3,ether2 vlan-ids=10

/interface wifi capsman

set enabled=yes interfaces=br

/interface wifi provisioning

add action=create-dynamic-enabled master-configuration=MAIN

slave-configurations=GUEST supported-bands=5ghz-ax

add action=create-dynamic-enabled master-configuration=MAIN

slave-configurations=GUEST supported-bands=2ghz-ax

/ip address

add address=192.168.1.1/24 interface=br network=192.168.1.0

add address=192.168.10.1/24 interface=MAIN network=192.168.10.0

add address=192.168.20.1/24 interface=GUEST network=192.168.20.0

/ip dhcp-server network

add address=192.168.1.0/24 gateway=192.168.1.1

add address=192.168.10.0/24 gateway=192.168.10.1

add address=192.168.20.0/24 gateway=192.168.20.1

/system identity

set name=cAP_Controller

CAP Configuration Examples

CAP using wifi-qcom package

/interface bridge

add name=bridgeLocal

/interface wifi datapath

add bridge=bridgeLocal comment=defconf disabled=no name=capdp

/interface wifi

set [ find default-name=wifi1 ] configuration.manager=capsman datapath=capdp disabled=no

set [ find default-name=wifi2 ] configuration.manager=capsman datapath=capdp disabled=no

/interface bridge port

add bridge=bridgeLocal comment=defconf interface=ether1

add bridge=bridgeLocal comment=defconf interface=ether2

add bridge=bridgeLocal comment=defconf interface=ether3

add bridge=bridgeLocal comment=defconf interface=ether4

add bridge=bridgeLocal comment=defconf interface=ether5

/interface wifi cap

set discovery-interfaces=bridgeLocal enabled=yes slaves-datapath=capdp

/ip dhcp-client

add interface=bridgeLocal disabled=no

CAP using wifi-qcom-ac package

/interface bridge

add name=bridgeLocal vlan-filtering=yes

/interface wifi

set [ find default-name=wifi1 ] configuration.manager=capsman disabled=no

set [ find default-name=wifi2 ] configuration.manager=capsman disabled=no

/interface bridge port

add bridge=bridgeLocal comment=defconf interface=ether1

add bridge=bridgeLocal comment=defconf interface=ether2

add bridge=bridgeLocal comment=defconf interface=ether3

add bridge=bridgeLocal comment=defconf interface=ether4

add bridge=bridgeLocal comment=defconf interface=ether5

add bridge=bridgeLocal interface=wifi1 pvid=10

add bridge=bridgeLocal interface=wifi21 pvid=20

add bridge=bridgeLocal interface=wifi2 pvid=10

add bridge=bridgeLocal interface=wifi22 pvid=20

/interface bridge vlan

add bridge=bridgeLocal tagged=ether1 untagged=wifi1,wifi2 vlan-ids=10

add bridge=bridgeLocal tagged=ether1 untagged=wifi21,wifi22 vlan-ids=20

/interface wifi cap

set discovery-interfaces=bridgeLocal enabled=yes slaves-static=yes

CAPsMAN Additional Configuration for wifi-qcom-ac

/interface wifi datapath

add bridge=br name=DP_AC

/interface wifi configuration

add datapath=DP_AC name=MAIN_AC security=Security_MAIN ssid=MAIN_Network

add datapath=DP_AC name=GUEST_AC security=Security_GUEST ssid=GUEST_Network

/interface wifi provisioning

add action=create-dynamic-enabled master-configuration=MAIN_AC

slave-configurations=GUEST_AC supported-bands=5ghz-ac

add action=create-dynamic-enabled master-configuration=MAIN_AC

slave-configurations=GUEST_AC supported-bands=2ghz-n

Ескерту (Kazakh): "MAIN/GUEST" datapath параметрлерін бұрынғы мысалдан wifi-qcom-ac CAP құрылғыларына жіберу дұрыс емес. Мұндай құрылғылар үшін "vlan-id" көрсетілмеген жаңа datapath қолдану қажет.

Қосымша ақпарат

Қосымша ақпараттарды мына сілтемелерден таба аласыз: